Google släppte Android 13 för bara några dagar sedan, men redan hackare har fokuserat på hur man kan kringgå dess senaste säkerhetsåtgärder. Ett team av forskare har upptäckt skadlig programvara under utveckling som använder en ny teknik för att kringgå Googles nya begränsningar för vilka appar som kan komma åt tillgänglighetstjänster. Missbruk av dessa tjänster gör det enkelt för skadlig programvara att spåra lösenord och privata data, vilket gör det till en av de mest använda gateways för hackare att Androidu.

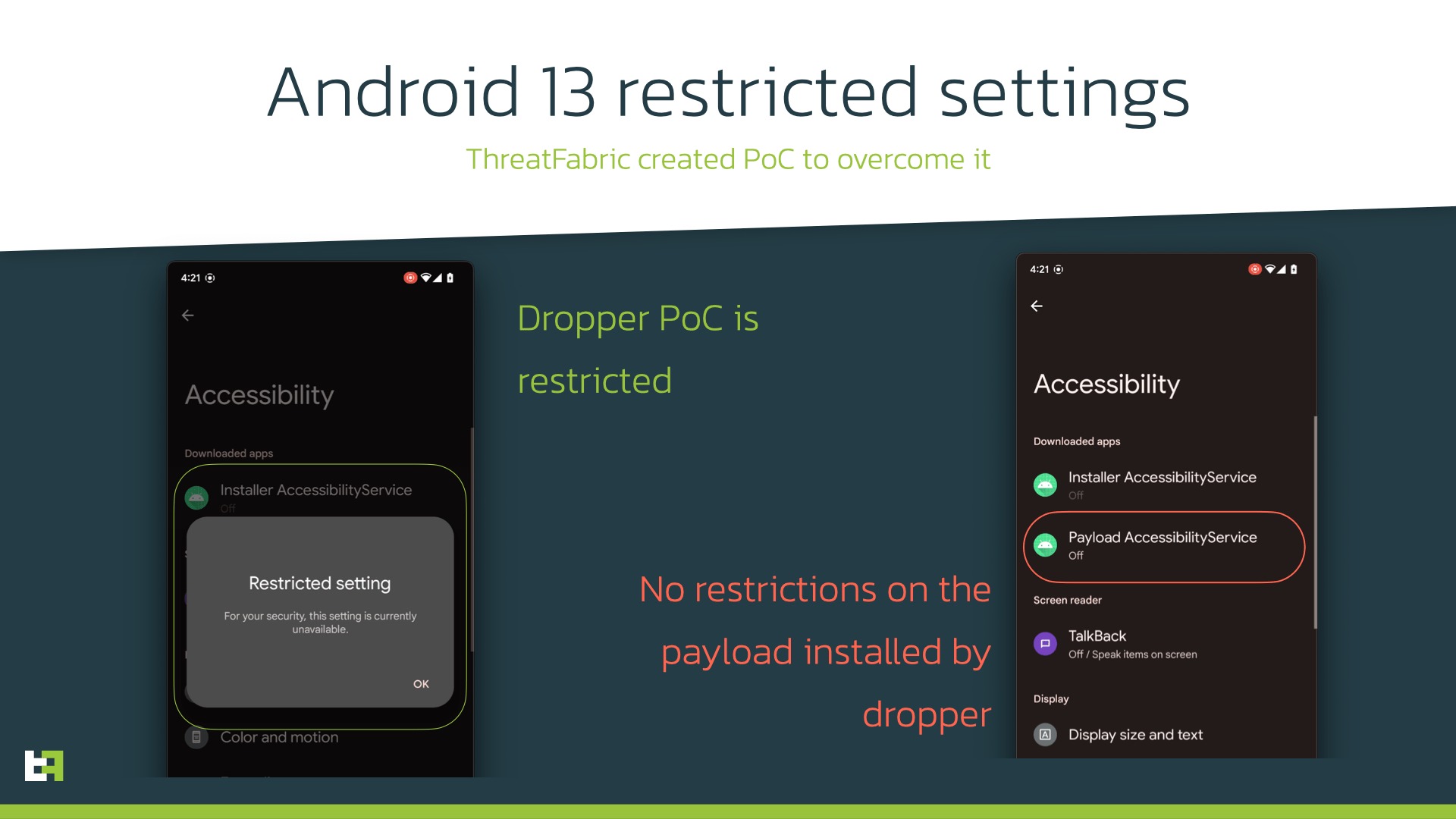

För att förstå vad som händer måste vi titta på de nya säkerhetsåtgärder som Google inför Androidu 13 genomförs. Den nya versionen av systemet tillåter inte längre sidladdade appar att begära åtkomst till tillgänglighetstjänster. Denna ändring är avsedd att skydda mot skadlig programvara som en oerfaren person kan ha laddat ner av misstag utanför Google Play Butik. Tidigare skulle en sådan app ha bett om tillstånd att använda tillgänglighetstjänster, men nu är det här alternativet inte lika lättillgängligt för appar som laddas ner utanför Google Store.

Eftersom tillgänglighetstjänster är ett legitimt alternativ för appar som verkligen vill göra telefoner mer tillgängliga för användare som behöver dem, vill Google inte förbjuda åtkomst till dessa tjänster för alla appar. Förbudet gäller inte appar som laddas ner från dess butik och från tredjepartsbutiker som F-Droid eller Amazon App Store. Teknikjätten hävdar här att dessa butiker vanligtvis vet vilka appar de erbjuder, så de har redan ett visst skydd.

Som ett team av säkerhetsforskare fick reda på HotFabric, arbetar utvecklare av skadlig programvara från Hadoken-gruppen på en ny exploatering som bygger på äldre skadlig programvara som använder faciliteringstjänster för att få tillgång till personlig data. Eftersom att ge tillstånd till appar som laddas ner "sidovägs" är v Androidu 13 svårare, skadlig programvara består av två delar. Den första appen en användare installerar är en så kallad dropper, som beter sig som vilken app som helst som laddas ner från butiken och använder samma API för att installera paket för att sedan installera "riktig" skadlig kod utan begränsningarna för att aktivera tillgänglighetstjänster.

Du kan vara intresserad av

Även om skadlig programvara fortfarande kan be användarna att aktivera tillgänglighetstjänster för sidoladdade appar, är lösningen för att aktivera dem komplicerad. Det är lättare att övertala användare att aktivera dessa tjänster med ett enda tryck, vilket är vad denna dubbla whammy åstadkommer. Teamet av forskare noterar att skadlig programvara, som de har döpt till BugDrop, fortfarande är i ett tidigt utvecklingsstadium och att den för närvarande är mycket "buggad" i sig själv. Hadoken-gruppen kom tidigare med en annan dropper (kallad Gymdrop) som också användes för att sprida skadlig programvara, och skapade även Xenomorph bankprogramvara. Tillgänglighetstjänster är en svag länk för dessa skadliga koder, så vad du än gör, låt ingen app komma åt dessa tjänster såvida det inte är en tillgänglighetsapp (med undantag för Tasker, en app för smarttelefonuppgiftsautomatisering).